La sécurisation des emails n’a pas toujours été une priorité. Au début des années 2000, face à l’explosion du spam et des attaques par usurpation d’identité, les géants de l’internet ont dû réagir. SPF fut ainsi créé en 2003 par Meng Weng Wong pour contrer ces menaces grandissantes. Quelques années plus tard, en 2004, Yahoo! développa DomainKeys, qui fusionnera avec le système Identified Internet Mail de Cisco pour donner naissance à DKIM en 2006. DMARC, le plus récent des trois, émergea en 2012 sous l’impulsion de grandes entreprises comme Google, Microsoft et PayPal. Le phishing et l’usurpation d’identité par email représentent aujourd’hui des menaces majeures pour les entreprises. Ces cyberattaques sophistiquées peuvent compromettre la réputation d’une organisation et entraîner des pertes financières considérables. Fort heureusement, ces trois protocoles de sécurité essentiels permettent de protéger efficacement les communications par email.

Les risques de l’inaction

Les entreprises négligeant ces protocoles s’exposent à de nombreux dangers :

- Blocage de leurs emails légitimes par les fournisseurs de messagerie

- Usurpation facilitée de leur identité par des cybercriminels

- Perte de crédibilité auprès des partenaires commerciaux

- Risque accru de fuites de données sensibles

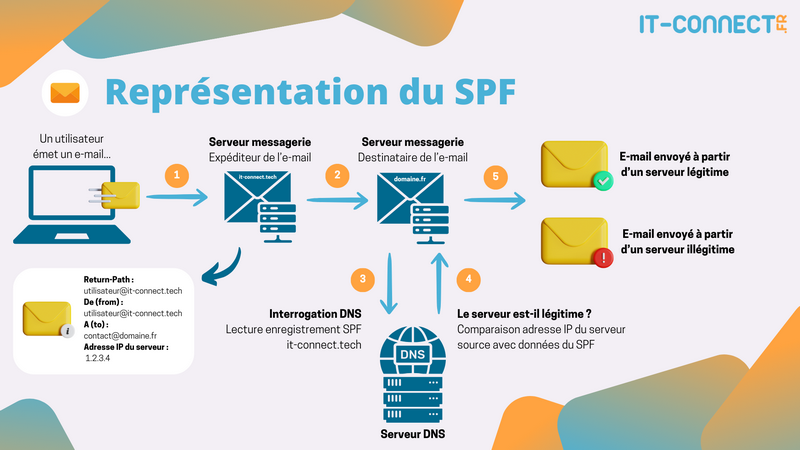

Le protocole SPF : votre première ligne de défense

Le SPF (Sender Policy Framework) constitue la base de la sécurité email. Ce protocole authentifie les expéditeurs en vérifiant que l’email provient bien d’un serveur autorisé. Concrètement, il permet aux propriétaires de domaines de spécifier quels serveurs peuvent envoyer des emails en leur nom.

Les avantages du SPF sont multiples :

- Protection contre le phishing

- Renforcement de la réputation du domaine

- Meilleure délivrabilité des emails

Toutefois, le SPF présente quelques limitations, notamment avec les emails transférés et la maintenance des enregistrements.

Source: IT-connect.fr

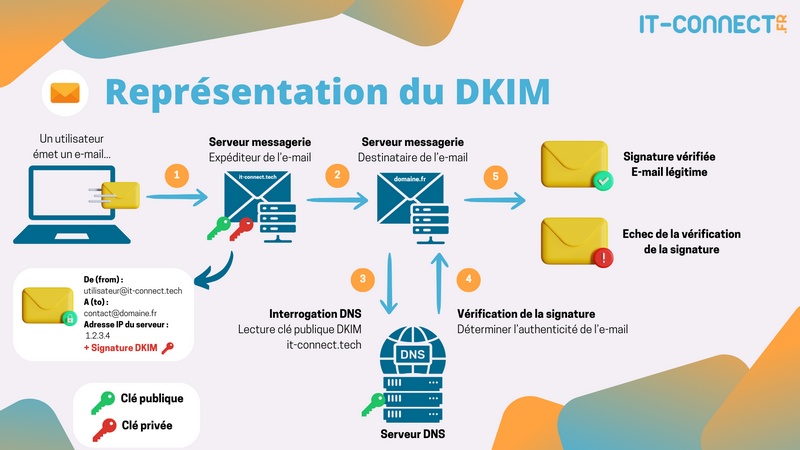

DKIM : garantir l’intégrité des messages

DKIM (DomainKeys Identified Mail) ajoute une couche de sécurité supplémentaire. Ce protocole utilise la cryptographie pour signer numériquement chaque email. Le système repose sur deux clés : une privée pour la signature et une publique pour la vérification. Le fonctionnement est simple : lors de l’envoi d’un email, le serveur ajoute automatiquement une signature cryptographique. Le serveur destinataire vérifie ensuite cette signature pour s’assurer que le message n’a pas été altéré durant son transit.

Source: IT-connect.fr

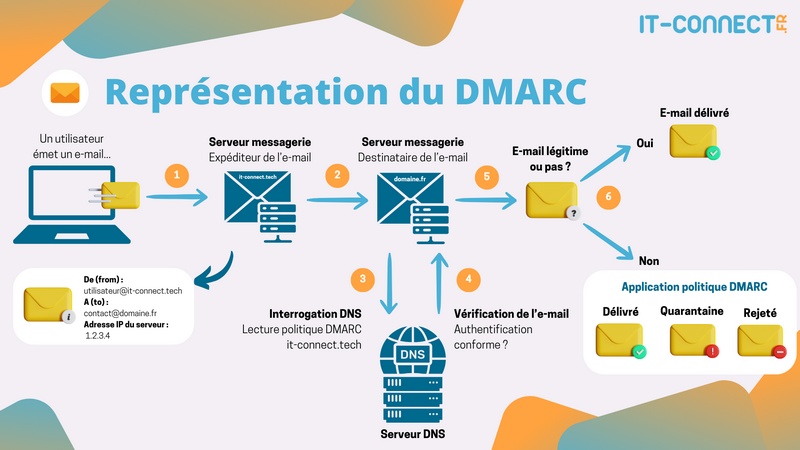

DMARC : orchestrer la sécurité email

DMARC vient compléter SPF et DKIM en centralisant leur gestion. Ce protocole permet aux organisations de définir des politiques claires pour le traitement des emails suspects.

Source: IT-connect.fr

Une approche combinée pour une protection optimale

L’utilisation conjointe de ces trois protocoles crée une défense robuste contre les cybermenaces. SPF vérifie l’origine, DKIM garantit l’intégrité, et DMARC coordonne les actions à entreprendre en cas de suspicion.

Outils de test et de validation

Pour vérifier l’efficacité de votre configuration, plusieurs outils sont disponibles :

Tests SPF/DKIM/DMARC :

- MXToolbox : Analyse complète des enregistrements DNS

- Mail-tester : Évaluation du score de délivrabilité

- DMARC Analyzer : Surveillance des rapports DMARC

- Autodiagnostic de cybersécurité: Outil mis en place par le site economie.gouv.fr

Visualisation des configurations :

- Google Postmaster Tools : Surveillance de la réputation

- Microsoft SMTP Diagnostic : Tests des paramètres techniques

- DMARCian : Visualisation graphique des flux d’emails

Ressources visuelles recommandées

Pour mieux comprendre ces protocoles, consultez :

- Le site web de dmarcian pour les schémas SPF

- La documentation Microsoft 365 pour les diagrammes DKIM

- Le portail Google Workspace pour les flux DMARC

- L’aide à la configuration sur Always Data

Mise en œuvre pratique

Pour implémenter ces protocoles, plusieurs étapes sont nécessaires :

- Configuration des enregistrements DNS

- Génération des clés cryptographiques pour DKIM

- Définition des politiques DMARC

Conclusion

La sécurisation des communications email n’est plus une option. Ces trois protocoles constituent désormais le standard de protection contre les cybermenaces. Leur mise en place représente un investissement minimal pour une protection maximale de votre entreprise. N’oubliez pas que la configuration initiale n’est que le début. Un monitoring régulier via les outils mentionnés et l’analyse des rapports DMARC permettront d’optimiser continuellement votre sécurité email.

Pour en savoir plus sur la sécurisation de votre messagerie professionnelle, contactez ARINFO. Nos experts vous accompagneront dans la mise en place et le suivi de ces protocoles essentiels.